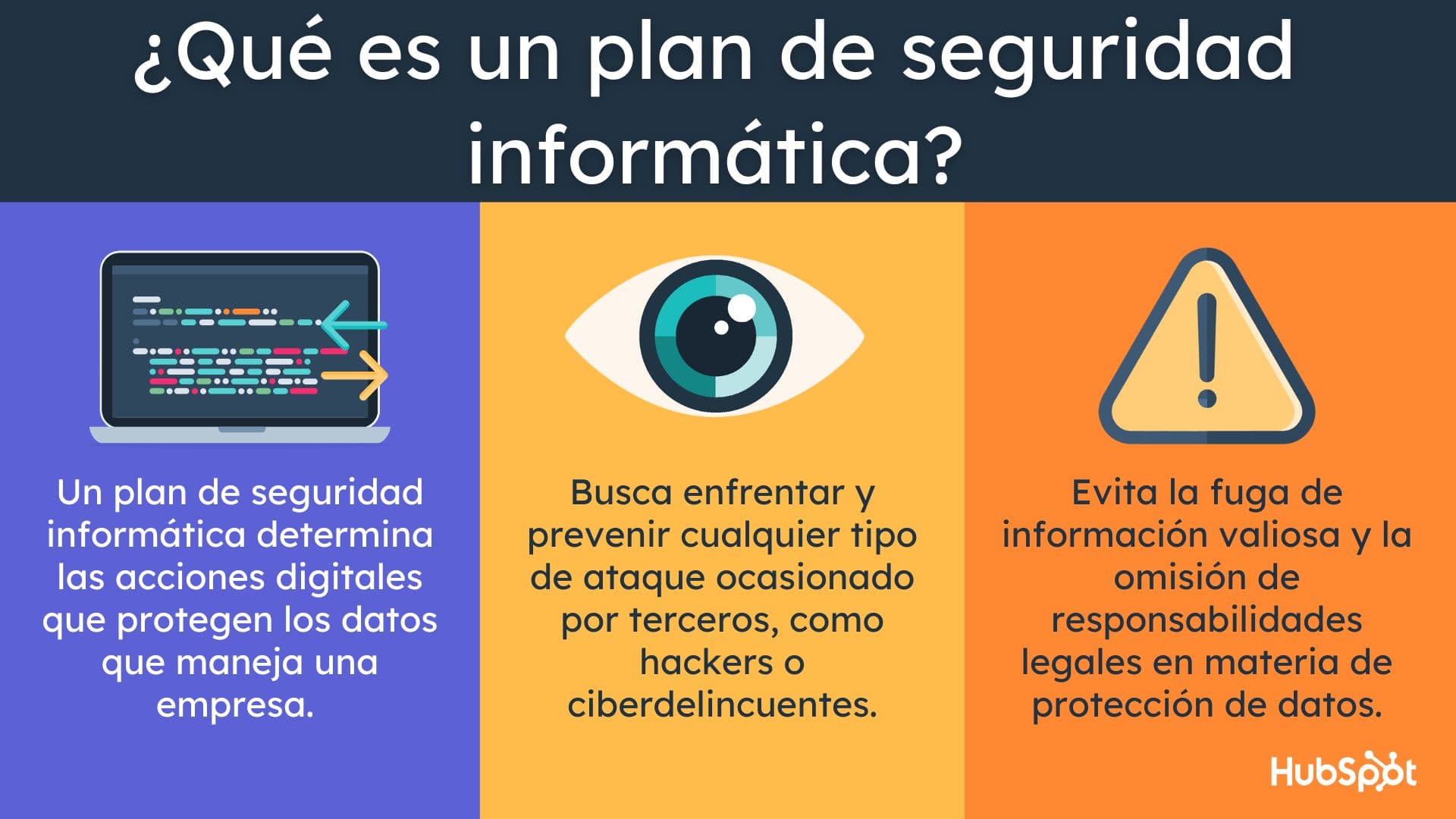

Plan de seguridad informática qué es, elementos clave y ejemplo

Diplomado de Seguridad de la Información ISO/IEC 27001. ISO 27001 es el estándar internacional para sistemas de gestión de seguridad de la información más adoptado e implementado a nivel global. Sus requisitos y directrices, así como sus controles, están basados en las mejores prácticas sobre seguridad de la información.

Medidas de seguridad informática descubre las mejores Comunicare

La norma 27002 de la Organización Internacional para la Normalización (ISO) y la Comisión Electrotécnica Internacional (IEC) es un reglamento reconocido a escala internacional que establece buenas prácticas para la seguridad de la información.. Manténgase actualizado sobre las mejores prácticas de seguridad, eventos y seminarios web.

10 mejores prácticas de seguridad INVDES

Políticas de Seguridad Informática: Mejores Prácticas Internacionales. Las políticas de seguridad informática representan un tipo especial de reglas de negocios documentadas. Hace 25 años no existía tal necesidad de políticas, pero el cambio ha sido estimulado por la explosión de tecnologías de manejo de información, incluyendo a los.

Políticas de Seguridad Informática.

Prueba gratis. ¡Llegamos al final! Las políticas de seguridad informática desempeñan un papel crucial en el entorno empresarial actual, donde la protección de la información y la prevención de amenazas cibernéticas son prioritarias. Su implementación adecuada no solo protege los activos digitales y la reputación de la empresa, sino.

Políticas de Seguridad Informática Mejores Prácticas Internacionales FreeLibros

Historia. Los estándares de ciberseguridad han existido durante varias décadas a medida que los usuarios y proveedores han colaborado en muchos foros nacionales e internaciones para lograr capacidades, políticas y prácticas que generalmente surgen del trabajo en el consorcio de Stanford para la investigación sobre la seguridad y política de la información en la década de 1990.

Las 5 claves para fortalecer la seguridad informática empresarial Manuel Abreu Ortiz

La implementación de una política de seguridad informática es esencial para proteger la información sensible y los activos de una organización. Esta guía detalla los pasos necesarios para establecer y ejecutar una política efectiva. La seguridad informática abarca procesos, tecnologías y prácticas diseñadas para proteger sistemas, redes y datos de amenazas, ya sean internas o externas.

5 buenas prácticas de ciberseguridad que debes conocer

Marco para la mejora de la seguridad cibern. de seguridad cibernética, apliquen los principios y mejores prácticas de gestión de riesgos para mejorar la. el Marco puede servir como modelo para la cooperación internacional en el . 1 Consulte15 USC § 272(e)(1)(A)(i). La Ley de Mejora de la Seguridad Cibernética de 2014 (S.1353) se.

10 consejos para la seguridad en Tecnologia Viral

Mejores prácticas de Seguridad de la Información basado en la ISO 27001. Esta norma contiene 114 controles adaptables a cada organización. De estos controles podemos rescatar mejores prácticas y aplicarlas a nuestro beneficio. Seguridad de la información, Seguridad informática y Ciberseguridad hoy en día son términos muy conocidos.

10 para mejorar la seguridad informática en tu empresa

Manual de Políticas y Estándares de Seguridad Informática Solución Tecnológica de la Agencia para la Gestión del. acogidos de la mejores prácticas de gestión de la información, implícitas en el estándar internacional ISO/IEC-27001:2005.. cuando por algún motivo no pueda cumplir con las Políticas de Seguridad indicando el.

Seguridad de la Información Grid Solutions

El objetivo de este trabajo fue diseñar un modelo de políticas de seguridad de la información basada en la ISO 27001:2013 y la metodología Magerit (Metodología de Análisis y Gestión de.

Escuela Politécnica Nacional Buenas prácticas de seguridad informática.

la mejora de la calidad y la seguridad de productos y servicios, la facilitación del comercio internacional al establecer requisitos comunes, el impulso a la interoperabilidad y la compatibilidad entre diferentes sistemas y tecnologías, así como la promoción de buenas prácticas. Además de los estándares internacionales

Principios y Practicas de Seguridad Informática Softwarengine

Aplicar el marco de seguridad de la información que especifica la norma ISO/IEC 27001 le ayudará a: Reducir su vulnerabilidad ante la creciente amenaza de ciberataques.; Responder a la evolución de los riesgos de seguridad.; Garantizar que activos como los estados financieros, la propiedad intelectual, los datos de los empleados y la información confiada por terceros permanezcan intactos y.

Buenas prácticas de seguridad informática YouTube

Pasos para hacer una Política de Seguridda de la Información. Teniendo en cuenta todo lo anterior, a continuación conocerás cuáles son los elementos a incluir y pasos a seguir para realizar una Política de Seguridad de la Información para tu empresa. 1. Establecer la definición de la política. Lo primero es dejar claro qué es lo que.

SEGURIDAD Seguridad Informática

Palmay López, M. C. (2017). Propuesta de mejores prácticas para el establecimiento de políticas de seguridad informática basado en Honeynet virtuales. Rivera Mejía, E. R. (2023). Buenas prácticas de seguridad para aplicaciones web desplegadas en un modelo de infraestructura tipo IaaS en la nube de AWS. Rodríguez Yáñez, A. (2022).

Principios y Practicas de Seguridad Informática Softwarengine

Las mejores prácticas de ciberseguridad en 2023 que se exponen a continuación ofrecen formas de enfrentarse al espectro de los ciberataques, sin rodeos: 1. Haga de 2023 el año en que sus políticas de seguridad cobren vida. Las políticas de seguridad no deben ser un ejercicio de marcar casillas. Contar con una política de seguridad bien.

MANUAL DE POLÍTICAS DE SEGURIDAD INFORMÁTICA by Janny David Vilac Salazar Issuu

Se trata de una guía de buenas prácticas a partir de objetivos de control y controles recomendables a nivel de seguridad de la información. A diferencia de ISO 27001, no es un estándar certificable. Cuenta con 39 objetivos de control y 133 controles agrupados en 11 dominios, abordando más controles y dominios que los establecidos en el.